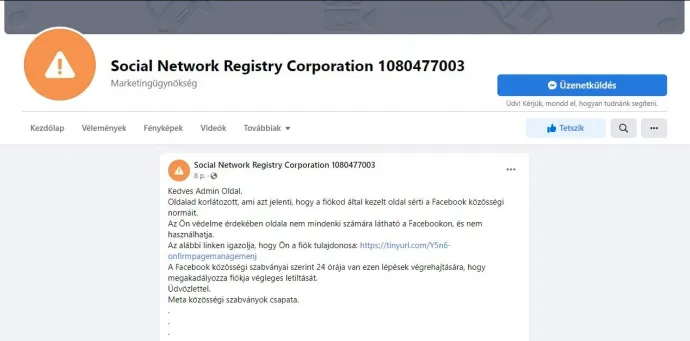

„Az Ön védelme érdekében oldala nem mindenki számára látható a Facebookon, és nem használhatja. Az alábbi linken igazolja, hogy Ön a fiók tulajdonosa. A Facebook közösségi szabványai szerint 24 órája van ezen lépések végrehajtására, hogy megakadályozza fiókja végleges letiltását. Üdvözlettel. Meta közösségi szabványok csapata.”

Kinek ne rándulna görcsbe a nyomra, ha egy népszerű Facebook-oldal adminisztrátoraként ilyen üzenetet kapna? Elvégre senki nem akarja elveszteni az oldala köré nagy munkával felépített közösséget.

Csakhogy a fenti üzenetet valójában nem a Facebook küldte, és a címzett éppen akkor vesztheti el az irányítást az oldala fölött, ha rákattint az üzenetben található linkre, és megadja az adatait.

Az üzenet ugyanis egy hónapok óta folyó nemzetközi adathalász hadviselés része. Korábban is voltak ilyen jellegű támadások, de az orosz–ukrán háború tavaly februári kitörése óta ezek megszaporodtak, és magyar influenszerekkel szemben is rendszeressé váltak az ilyen jellegű próbálkozások.

Bálnavadászok a spájzban

Az adathalászat (phishing) a hekkerek egyik leggyakoribb támadástípusa, mert nincs hozzá szükség technikai sérülékenységre és komplex kártevő szoftverek fejlesztésére: csak a felhasználóval kell elhitetni, hogy épp a bankjától, a telefontársaságtól, a közműszolgáltatótól, a főnökétől vagy más legitim helyről kapott üzenetet, és máris önként adja meg az adatait a kiberbűnözőknek. Hogy azok aztán átvegyék az irányítást a fiókja felett, és az adatai segítségével bármihez hozzáférjenek.

Biztosan mindenki kapott már a spamszűrőn valahogy átcsúszott gyanús emailt vagy gyanús sms-t, amely (egyre kevésbé) tört magyarsággal buzdította arra, hogy kattintson egy linkre, és adja meg a jelszavát, PIN-kódját, bankkártyaadatait, esetleg fizessen be egy (kamu) számlát, különben leáll a szolgáltatás, késedelmi díj keletkezik, nem érkezik meg a rendelt csomag. Az ilyen átverős üzeneteket a támadók válogatás nélkül szórják ki, hátha valaki fennakad a kivetett hálón. Ennél kifinomultabb módszer a spear phishing (a halászós analógiát továbbgörgetve: szigonyos halászat), amikor valakit célzottan támadnak meg, jellemzően azért, hogy az adatai megszerzésével hozzáférést szerezzenek egy szervezet vagy vállalat rendszereihez. Ha ez a személyre szabott támadás egy „nagy hal” – magas beosztású alkalmazott vagy adminisztrátor – ellen irányul, azt whalingnek, azaz bálnavadászatnak nevezik.

Az adathalász támadások száma már a koronavírus-járvány alatt is jelentősen megnőtt, amikor felfutott az otthoni munkavégzés. Ekkor a jellemzően jobban védett céges rendszerek váltak sebezhetővé pusztán azáltal, hogy hirtelen felhasználók tömegeinek kellett távelérést engedélyezni anélkül, hogy erre lett volna idő megfelelően felkészülni. Aztán az orosz–ukrán háború tavaly februári kitörése újabb lökést adott a kibertámadásoknak.

Ennek a jelenségnek az egyik jellemző tünete, hogy a magyar célpontok elleni bálnavadász támadások is megszaporodtak, méghozzá a közvetett jelek alapján főleg orosz forrásból.

Kicsavarhatják az oldalt az admin kezéből

A magyar Facebook-adminisztrátorok ellen irányuló ilyen támadások már az ukrajnai háború elején megszaporodtak. Frész Ferenc, a Cyber Services nevű kiberbiztonsági cég alapító-vezérigazgatója tavaly augusztusban írt erről egy rövid bejegyzést az általa alapított CyberThreat.Report zárt szakmai Facebook-csoportból kinőtt nyilvános oldalon.

Mint a Telexnek elmondta, a jelenségre már egy évvel azelőtt felfigyeltek, de akkor még ritka volt. Az orosz invázió után megugrott az ilyen próbálkozások száma, ötvenes-százas nagyságrendben érkeztek a támadások. Azóta kevésbé szorosan figyelik az ilyen jellegű aktivitást, nem is látnak rá mindenre, de Frész szerint heti egy-két hazai bálnavadász támadással így is találkoznak mostanában.

A támadók olyan profilokat hoznak létre, amelyek első ránézésre a Facebookhoz köthető technikai fióknak tűnhetnek, ezekről veszik célba a kiszemelt felhasználókat a cikk elején már idézett üzenettel:

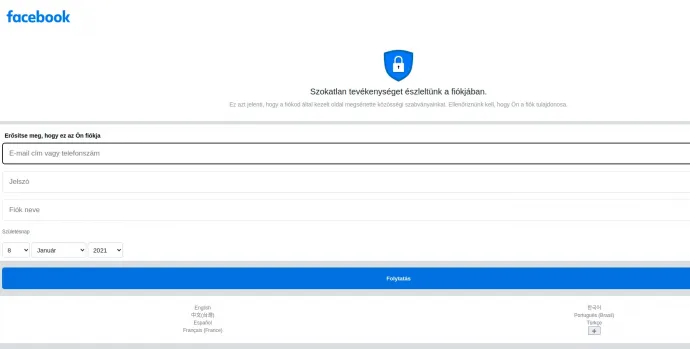

Az üzenetben adategyeztetés céljából kérik a felhasználó adatait, különben, mint ígérik, végleg letiltják a fiókját, amiért az általa kezelt oldal megsértette a Facebook szabályzatát. Ha valaki bedől a trükknek, és a linkre kattint, egy hivatalos facebookos felületnek tűnő oldalra jut:

Ha itt megadja az adatait (és a fiókját nem védi más módon, például sms-ben küldött ellenőrző kóddal), akkor a hekkerek a beírt adatokkal bejelentkeznek a fiókjába, a jelszó megváltoztatásával és a bejelentkezett eszközei kiléptetésével kizárják onnan, majd elkezdenek az általa kezelt Facebook-oldalra az ő nevében álhíreket, propagandát, vagy tetszőlegesen bármit kipakolni.

A felhasználók kezéből kicsavart Facebook-fiókok nem feltétlenül vesznek el végleg. „Több példa van arra, hogy a Facebook visszaadta az elvett fiókot, mint arra, hogy nem, de főleg a nagyon komoly követőtáborral rendelkező influenszerek esetén komoly vizsgálat előzi ezt meg. Addigra viszont már előfordulhat, hogy a kizárt adminisztrátor megpróbálja alternatív csatornákon értesíteni a követőit, esetleg csinál egy másik profilt, és elkezd széthullani a követőtábor” – mondta Frész Ferenc.

Kevesebbet foglalkozunk azonban mindennek a gördülő hatásaival: „Egy ilyen akció mindenképpen reputációveszteséget okoz az adott oldalnak. De nem is ezzel van a legnagyobb probléma, hanem azzal, hogy a kapcsolt fiókokat is átvehetik. Ha a Facebook-fiókját használja egy felhasználó arra, hogy bejelentkezzen más szolgáltatásokba, akkor egy ilyen támadással az összes jogosultságát el tudják szedni tőle, ami azért komolyabb problémákat okoz.”

Kettős motiváció

A bálnavadász támadások célpontjai leginkább a valamilyen közösségi platformon nagy követőszámmal bíró helyi hírességek. Konkrét magyar áldozatokat Frész Ferenc nem akart mondani, de annyit példaként elárult, hogy az általuk ismert, tízes nagyságrendű magyar áldozat között tévés személyiségek és influenszerek is vannak.

A hekkerek motivációja Frész szerint kettős lehet az ilyen adathalász támadásokban. Egyrészt a kifejezetten nagy elérésű, sokkövetős oldalakra utaznak. De ha kisebb hal akad a horogra, azt sem dobják vissza, ezek ugyanis nagy számban szintén hasznosak lehetnek: „Minden érdekli őket. A kis halaknál rámennek arra, hogy minél több felhasználónevet, jelszót szerezzenek meg, amiket árulni tudnak, mert ha ezeket nagy tömegben megveszi valaki, akkor fel tud építeni belőlük egy bothálózatot. Ha pedig beleszaladnak egy bálnába, akkor az ő hozzáférésével nagy felhasználóbázist tudnak befolyásolni. Tehát így is, úgy is nyernek.”

Ebből az is látszik, hogy a cél is kettős lehet: a pénzszerzés, illetve az információs művelet. „Az egyik irány, amikor nagy mennyiségű lopott adatot árulnak aprópénzért a dark weben, vagy megzsarolnak egy bálnát, hogy visszaadják az adminisztrátori jogosultságát, ha fizet. Ez volt régen a klasszikus módszer: minél nagyobb a bálna, annál többet lehetett tőle lenyúlni. A másik irány a dezinformáció terjesztése, jellemzően politikai célból. A kis halakkal ez is úgy érhető el, hogy nagy mennyiségben gyűjtik be a hozzáféréseket, és bothálózattal terjesztenek álhíreket, míg a bálnák hozzáférésével egy csapásra lehet sok embert elérni.” A klasszikus kiberbűnözés és a politikai célú hekkertámadások közötti határ már régóta nem olyan éles, Oroszországban például jellemző, hogy össze-összemosódik a kétféle tevékenység.

Frész Ferenc szerint a hekkerek politikai motivációjának intenzitása mindig az aktuális eseményekhez igazodva változik. „Általában választások környékén a bálnavadászat gyakorisága megnő, hiszen a befolyásolás motivációja olyankor magasabb. Tehát van egy alapzaj, amikor halászgatnak, elsősorban a pénzért, de amikor jön, mondjuk, egy francia elnökválasztás vagy egy német választás, akkor megugrik a támadások száma.”

Vietnámi, de orosz

Az már a fenti képeken is látszik, hogy nem túl kifinomult támadási formáról van szó. Az üzenetek szövegezésében és tálalásában is vannak árulkodó jelek. Az ezeket terjesztő, egy kaptafára gyártott támadó profilokból 10-15 nyelven is találni példát, de leginkább európai uniós országokat céloztak velük – mondja Frész, aki a tavaly augusztusi bejegyzésében közzé is tett egy listát az akkor ismert álprofilokról. Azok ma már persze elérhetetlenek, de a névmintázatra rákeresve most is találni aktív példányokat, egy gyors keresés alapján például magyar, olasz, német vagy éppen tajvani célközönségnek címezve is.

A hekkertámadások utáni nyomozással az az egyik nagy gond, hogy nehéz biztosan beazonosítani, honnan indultak, kik állnak mögöttük. Annyiban ez a bálnavadász hadjárat is jó példa erre, hogy ha csak a támadók által használt infrastruktúráig nézünk el, akkor Vietnámig látunk. Frész Ferenc szerint a kamuoldalak futtatásához és az adatgyűjtéshez használt szerverek is ott találhatók, ahogy a támadásban bevetett oldalak és applikációk fejlesztői megjegyzéseinek, belső szövegeinek a nyelve is vietnámi.

Frész és kollégái azonban ennél messzebbre látnak, és közvetett, illetve közvetlen nyomok alapján is arra jutottak, hogy a magyar célpontokra is lövő bálnavadász támadások valódi kiindulópontja jellemzően Oroszország. Egyrészt a dark web orosz nyelvű oldalain találtak olyan, megvételre kínált felhasználói adatokat, amelyek ilyen adathalász támadásból származhatnak. Másrészt sikerült visszakövetniük a támadók belső kommunikációját, amely szintén oroszul zajlott.

De akkor miért a vietnámi infrastruktúra? Az oroszok előszeretettel használják Vietnámot vagy Indonéziát, Malajziát arra, hogy az adathalász támadásokhoz szükséges átverős oldalakat regisztráljanak, egyszerűen azért, mert ezekben az országokban ezt könnyebb megtenni. Az adathalász üzenetekben küldött link mindig egy átverős oldalra vezet, ahol a gyanútlanul kattintók adatait kérik el a támadók. „Azt látjuk, hogy ebben is két fajta van. Van, amikor nagyon hihető az URL, de erre a nagy techcégek már figyelnek. És van, amikor meg egy krikszkraksz. De mindenképpen gyors, hatékony és gyorsan változtatható domén-infrastruktúra kell nekik ahhoz, hogy ezt nagy tömegben lehessen csinálni” – mondta Frész.

A félelemre alapoznak

Ahogy láttuk, az ilyen támadások sok kellemetlenséget okozhatnak, ha sikerrel járnak. Védekezni viszonylag könnyű ellenük – persze ehhez szükség van némi felhasználói tudatosságra, és a támadók épp azért járnak gyakran sikerrel, mert ez a tudatosság hiányzik.

Az alapvető megelőző lépés a kétlépcsős hitelesítés bekapcsolása, igazából mindenhol, ahol ez elérhető, így például a Facebookon is (itt). Ha ezt megtesszük, akkor a belépéshez a felhasználónéven és a jelszón kívül a rendszer kérni fog egy másik tényezőt is, ami vagy egy sms-ben küldött, vagy egy mobilappban generált kód, esetleg egy telefonra küldött, leokézandó értesítés. Adott körülmények között ez a védvonal is áttörhető (ha a felhasználó az átverős oldalon még ezt a második kódot is megadja), de ilyesmi már csak az ennél is célzottabb támadásoknál szokott előfordulni. Jellemzően ha be van kapcsolva ez a funkció, a legtöbb ilyen támadás elbukik benne.

Ezenkívül fontos az is, hogy ha bárki olyan üzenetet kap, amelyben a jelszavát kérik, ne kattintson, azonnal törölje, és a küldő profilt rögtön jelentse, hiszen a Facebook – ugyanúgy, ahogy a bankok és más szolgáltatók – soha nem kér emailben vagy üzenetben, pláne nem Facebook-bejegyzésben jelszót vagy más fontos adatot. „Úgy lehet a legkönnyebben felismerni az ilyen támadásokat, ha egy linkkel ki akarnak vezetni a profilodból. Az összes ilyen támadást, nem csak a Facebookét. Tehát nem azt írja le az üzenet link nélkül, hogy lépjél be a fiókodba, és itt meg itt állítsd át, amit kell, hanem azt írja le, hogy erre klikkelj, és akkor majd ott át tudod állítani. Ezt soha nem szabad elfogadni” – mondta Frész Ferenc.

Mindemellett az is gyanús lehet, ha a szöveg magyartalan (bár ebben egyre fejlődnek a gépi fordítók, de a cikkben látható példában is árulkodó a magázás-tegezés keveredése); vagy ha nemcsak hogy linkre kellene kattintanunk, de ráadásul rövidített linkre (mint a fenti példában a tinyurl-link). Ha mégis megnyitunk egy hivatalosnak tűnő oldalt, alaposan ellenőrizzük az URL-címét, hogy nem csak nagyon hasonlít-e az eredetire (ha egyáltalán hasonlít), mert ez is gyakori trükk.

Frész Ferenc szerint azért dőlnek be a felhasználók olyan gyakran az ilyen próbálkozásoknak, mert amit a felhasználói tudatosság megkövetelne tőlük, az ellentmond mindannak, amihez az interneten hozzászokhattak. „A felhasználók abban szocializálódtak, hogy kattints, mert kattintásalapú online társadalomban élünk, és mindenki abból él, hogy a felhasználó kattint a reklámra, a cikkre, bármire. Ez reflex. Elolvassák az üzenetet, amiben az van, hogy bajban vannak, mert megsértették a házszabályt, és onnantól kezdve kattintanak, mert megrémülnek, hogy nem lesznek követőik. Az sem segít, hogy a Facebook tényleg rengeteg ilyet küld, hogy megsértetted a szabályokat, x napig ki vagy zárva. Ez a támadás nem a bizalomra, hanem a félelemre alapoz.”

Ehhez a cikkhez az Alrite beszédfelismerő (speech-to-text) megoldást használtuk.